- Реєстрація

- 08.12.24

- Місто

- Дніпро - Львів

Бачу, багато тут "бавились" з SFP модулями. Маю питання.

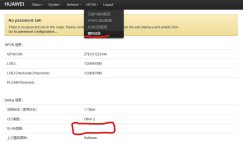

Певно як і всі, мав "провайдерську" ONU-шку, питався, чи можна замість неї поставити SFP, бо порт в роутері є. На що мені відповіли, що ні, ніякі SFP не тестувалися, не сумісні, і тільки те обладнання, яке вони самі продають, без варіантів. Але ж "ручки чухались" спробувати: замовив достатньо відому модель DFP-34X-2C2, перепрошив по іструкціям в мережі, скопіював налаштування і все чудово запрацювало. Але пропрацювало три місяці, а вчора відвалилося. Зараз бачу, що SFP наче працює, админ інтерфейс доступний. Але трафік на WAN інтерфейсі в нього відсутній. Налаштування не змінювались, провайдерська ONU-шка як працювала, так і працює. Питання в тому, що це: чи провайдер посилив перевірки на своєму боці і заблокував девайс, чи просто девайс зламався? Ще одного девайса для "контрольної перевірки" в мене немає. Може в когось ще щось подібне сталося зараз? Бо бачу, що інших "покращень" останнім часом багато: CGNAT активували, швидкість стала гірша...

Певно як і всі, мав "провайдерську" ONU-шку, питався, чи можна замість неї поставити SFP, бо порт в роутері є. На що мені відповіли, що ні, ніякі SFP не тестувалися, не сумісні, і тільки те обладнання, яке вони самі продають, без варіантів. Але ж "ручки чухались" спробувати: замовив достатньо відому модель DFP-34X-2C2, перепрошив по іструкціям в мережі, скопіював налаштування і все чудово запрацювало. Але пропрацювало три місяці, а вчора відвалилося. Зараз бачу, що SFP наче працює, админ інтерфейс доступний. Але трафік на WAN інтерфейсі в нього відсутній. Налаштування не змінювались, провайдерська ONU-шка як працювала, так і працює. Питання в тому, що це: чи провайдер посилив перевірки на своєму боці і заблокував девайс, чи просто девайс зламався? Ще одного девайса для "контрольної перевірки" в мене немає. Може в когось ще щось подібне сталося зараз? Бо бачу, що інших "покращень" останнім часом багато: CGNAT активували, швидкість стала гірша...